12/16に、いよいよ待望のOffice 365の日本リージョンが開設されました。既存のAPACテナントに配置されているユーザーも移設されるようなので、楽しみですね。

というわけで、さっそくトライアルを申し込んで利用してみました。

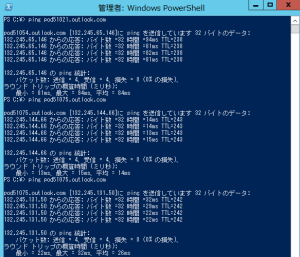

Pingを打ってみると、既存テナントが80-100msecなのに対して、10-25msecとかなり近いです。(日本でも値にぶれがあるのは東日本<132.245.144.66>と西日本<132.245.131.50>の差ですかね?)

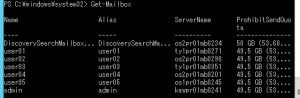

ホスト名の命名規則はkaw,ty1,os1,os2のようです。前2つが東日本、後ろ2つが西日本ですかね? ちなみに、前はsin,six,hkn,hkxのような感じ。

(注意)

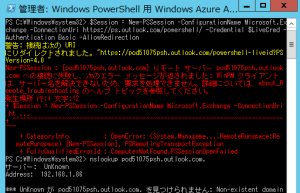

この記事を書いている時点で、Exchange OnlineにPowerShellから接続しようとすると、pod51075psh.outlook.comの名前解決ができないというエラーがでます。しばらく待っても変わらないのでネガティブキャッシュでもなさそうです。

他のPODのDNSを参考にすると、pod51xxxpsh.outlook.comはpod51xxx.outlook.comのAlias(CNAME)なので、とりあえずpod51075.outlook.comを引いた物のうちの任意の1つをHostsに書いてあげれば接続できます。