人気の日本オリジナルコンテンツ、「AD FS によるシングルサインオン環境構築のステップバイステップガイド」の第2版が公開されました。いつもこの自習書シリーズは色々と参考にさせて頂いていて大変良いコンテンツです。

今回、ADFSの自習書の中で、いくつか自分で誤記であったり、自分で書くのであればこういった書き方ではなくこうするといったポイントがいくつかあるので、この中で簡単に纏めさせて頂きます。

「どっちが正しい」というよりは、あくまでそういった見方も有るという形でごらんを頂けると幸いです。

| 項番 | 自習書原文 | 気になるポイント |

|---|---|---|

| 4.1 | SQL Server 2005 Express Editionにて対応する手順を記載しております。 | ※多分今はSQL Server 2008/2008R2 Express Editionに変更されているかと |

| 4.2 | Active Directory Federation Services 2.0 は、Windows Server 2008 または Windows Server 2008 R2 で展開します。 |

※ADFS(非Proxy)の方は接続用のPowerShellの要件があるので余程の事情が無い限りはR2の方が良いと思います。 |

| 5.1 | Microsoft Online Servicesディレクトリ同期ツール: SQL Server 2005 Express Identity Lifecycle Manager 2007 |

SQL Server 2008 ExpressまたはSQL Server 2008R2 Express Identity Lifecycle Manager 2007またはForefront Identity Manager 2010 |

| 同期頻度: 初回の同期後は、3時間ごとに同期が行われます。またレプリケーション期間は構成できません。 |

レプリケーション間隔の変更はサポートされませんが、管理者が手動で同期することは可能です。 | |

| 5.2 | AD FSプロキシの展開: ユーザーが会社のネットワークの外部から接続している場合に展開する必要があります。 |

ユーザーが会社のネットワークの外部から接続している場合、もしくはOWA以外からのメールクライアントからExchange Onlineに接続する必要がある場合に展開する必要があります。 |

| 8 | 各ツールの用意 ADFS01 .NET Framework 3.5 SP1 Microsoft Online Services Sign-In Assistantツール 不可 ※3 |

.NET Framework 3.5.1 ※事前ダウンロード可能になりました。 ・Microsoft Online Services サインイン アシスタント (IDCRL7) – 32 ビット版 ・Microsoft Online Services サインイン アシスタント (IDCRL7) – 64 ビット版 |

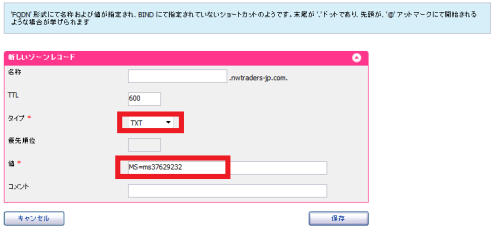

| 9.2 | ドメイン登録情報の変更 外部DNS上に以下のTXTレコードを追加しています。 “mskkonline.com MS=ms12345678” ※数字部分はドメインによって異なります。 |

レコードということであれば、 “MS=ms12345678” か、あえて丁寧に言うのであれば “@ MS=ms12345678” |

| 9.3 | ドメインの所有確認 7. 再び、[ドメイン]に戻り、追加したドメインの状態が”アクティブ”になっていることを確認します。 |

7. 再び、[ドメイン]に戻り、追加したドメインの状態が”確認済み”になっていることを確認します。 |

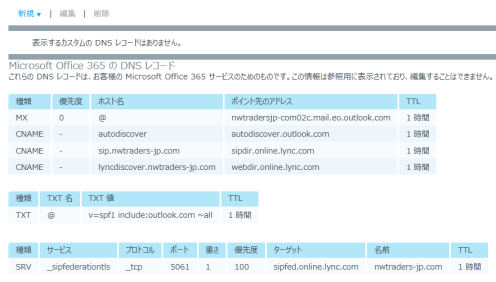

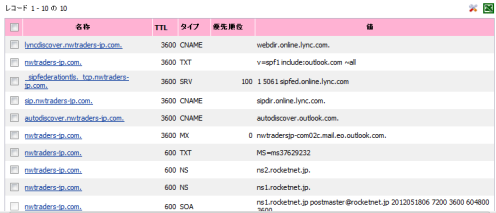

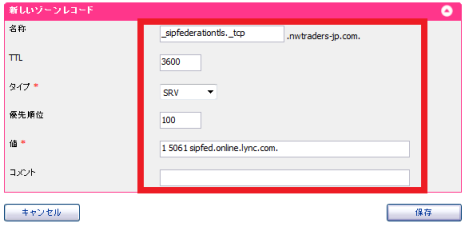

| 表4下 SIPレコード(Lync Online) |

SIPレコード、_sipfederationtls._tcpレコード(Lync Online) | |

| 10.1 | UPNサフィックスの追加 AD と SMTP のドメイン名が異なる場合、UPNの設定が必要となります |

ADのUPN名が自社が所有していないドメイン名やインターネットから引けないアドレス(????.localなど)の場合、代替UPNサフィックスの設定が必要となります |

| 10.6 | ディレクトリ同期の確認 “Microsoft Identity Integration Server”サービスの状態が以下のようになっていることを確認して下さい。 |

“Microsoft Identity Integration Server”サービスまたは”Forefront Identity Manager Syncronization Service”の状態が以下のようになっていることを確認して下さい。 |

| 11.1.3 | SSL証明書の発行 また証明書の有効期間は1年間となりますので、必要に応じて、更新をご検討下さい。 |

また証明書には有効期間(例えば1年など)が定められておりますますので、必要に応じて、複数年度購入や更新をご検討下さい。 |

| 11.7 | AD FSの冗長化 また、2台以上で構成する場合は、冗長化構成の為NLBの設定が必要です。 |

また、2台以上で構成する場合は、冗長化構成のためNLBの設定もしくはハードウェアLBが必要です。 |

| 11.9 | Microsoft Online Services ID フェデレーション管理ツールのインストール | ※Windows PowerShell 用 Microsoft Online Services モジュールに名称が変更されてます。 |

| 12.2 | Hostsファイルの編集 ※AD FSを複数台構成し、NLB(ネットワーク負荷分散)による冗長化を行った場合は、… |

※ADFS ProxyはDMZに配置しますので、普通はNLBではなくHLB(ハードウェアLB)で冗長化します。 |

| 12.9 | ポート要件 TCP 443 Outlook Web App Lync 2010 client |

※参照元のMSのドキュメントも誤ってますが、独自ドメインの場合はSSLによるAutodiscoverのプロセスがSSL証明書のCNの不一致で失敗し、HTTPにフェールオーバーして行われますので、TCP 80&443です。 |

| 13.3 | アクセス制御 (表) 社内 デバイス OWA/Outlook IP制限 ○ |

IP制限は社内でもOWA以外へのExchange Onlineからの要求のみしか行えません(たとえば、社内の特定の拠点のIPからのみOWAを利用させたいなど) 表で言うなら、社内は以下の通り。ただ、普通ActiveSyncはモバイルアクセスになるので、アクセス元のIP制御は実効上出来ないと思いますが…デバイス OWA/SharePointOnline/LyncOnline Outlook、ActiveSync、POP/IMAP IP制限 △(ADFS Proxy経由かそうでないかのみ制御可能) ○ |

| 14.1 | 認証失敗ログ(AD FS によって制御されたログ) ・アクセス元の IP アドレス ・アクセス プロトコル (RPC/HTTPS, POP/IMAP, ActiveSync など) ・アクセス アプリケーション (Outlook であればバージョンやエディション) |

前の章でもそうですが、IP,Protocol,Agentを付与してくるのはExchange Onlineのみです。 ・Exchange Onlineの場合アクセス元の IP アドレス ・Exchange Onlineの場合アクセス プロトコル (RPC/HTTPS, POP/IMAP, ActiveSync など) ・Exchange Onlineの場合アクセス アプリケーション (Outlook であればバージョンやエディション) |

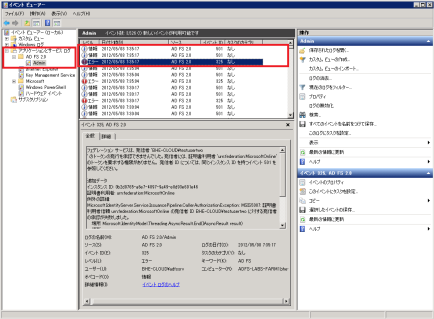

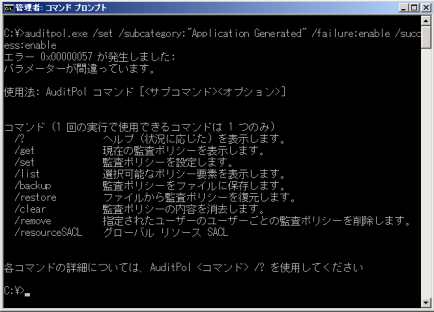

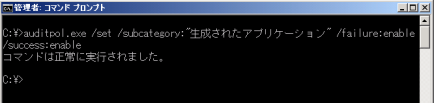

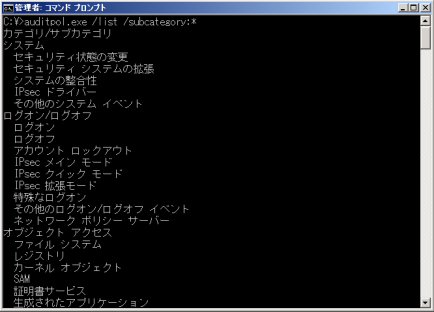

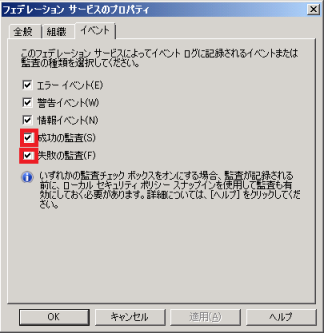

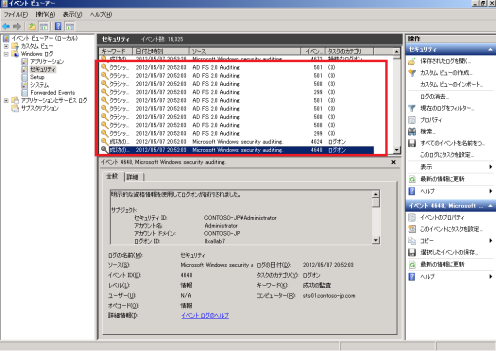

| 14.2 | 認証成功ログ(AD FS によって認証されたログ) | ※そもそも、14.3の工程を行い、「成功の監査」を記録できるようにしないとこのログは記録されません。 |

私自身の認識が間違っているなど有れば、コメントなどで連絡を頂ければ確認して適宜訂正をさせて頂きます。